Dans l'imaginaire collectif, le renseignement en source ouverte (ROSO ou plus généralement OSINT) est souvent réduit à sa dimension investigatrice. Les succès de collectifs comme Bellingcat ont popularisé l'image de l'analyste capable, à partir d'une simple photo, de remonter une chaîne de responsabilités complexes. Pourtant l'OSINT cache une seconde réalité, plus industrielle et tout aussi vitale : la surveillance persistante.

L'approche en investigation part du besoin d'attribuer des sources à un fait, une identité à une action ou une vulnérabilité à un mode opératoire. La surveillance persistante ne cherche, elle, non pas à remonter le fil d'un fait ou d'une publication, mais à analyser le flux continu de données et à tirer des conclusions de leur évolution dans le temps.

Prenons un exemple pour concrétiser cela : une photo de station de distribution électrique est publiée sur une chaîne Telegram d'hacktivistes, mentionnant la ville de Bordeaux et l'accès à la distribution d'électricité de la ville. Comparons les processus pour de l'OSINT en investigation et en surveillance persistante.

I. L'approche d'investigation en OSINT

Dans le cas de l'OSINT d'investigation, tout démarre à la détection de l'annonce en question. L'enquêteur OSINT suit alors la démarche suivante.

1. Définir la cible et les conditions prioritaires

- La photo a-t-elle bien été prise à Bordeaux ?

- La photo a-t-elle bien été prise dans les dernières 48h ?

- L'accès au site est-il confirmé ou plausible ?

- Les hacktivistes ont-il « seulement accès » à la station, ou bien à la capacité de distribution d'électricité ?

2. Exploiter les données accessibles

- Les données de la photo donnent-elles des infos particulières ?

- L'info a-t-elle été publiée dans une unique chaîne Telegram ?

- Quelles données le compte ayant publié la photo peut-il apporter en plus ?

3. Pivots successifs

Chaque donnée ouvre un nouveau potentiel de recherche : saut de chaîne Telegram en chaîne Telegram, découverte d'une chaîne mentionnant des moyens d'accès à des infrastructures particulières, découvertes de pseudonymes et adresses mails...

4. Évaluation de la crédibilité des sources et informations

Chaque donnée sera analysée et associée à un score selon deux prismes, permettant de fiabiliser l'analyse générale.

- Cette information est-elle bien alignée avec les autres informations dont je dispose ?

- Cette source semble-t-elle fournir des informations fiables ?

5. Synthèse et résultats

L'ensemble des faisceaux d'indices sont croisés, analysés et intégrés à un rapport permettant de déterminer si l'information est réelle et d'identifier les potentiels éléments y attenants (identité des hacktivistes, groupuscules de rattachement, crédibilité de la menace, etc.)

Cette démarche permet de remonter un réseau, attester de la crédibilité d'une menace, mais aussi de s'équiper d'éléments tangibles, permettant par exemple un recours en justice. La publication est l'élément déclencheur, et l'enquête démarre à posteriori pour analyser le fait.

II. L'approche de surveillance persistante en OSINT

Comparons la même situation dans un volet d'OSINT de type surveillance. La méthodologie est bien différente. En effet, l'enjeu de la surveillance persistante se cadre en amont de l'évènement. Le processus se décline donc de la manière suivante :

1. Définir un plan de menaces et déployer l'infrastructure associée

- Le plan de menace permet d'identifier clairement quelles menaces doivent être sous surveillance. Il identifie idéalement des vecteurs potentiels afin de raffiner les signaux et limiter le bruit.

- L'infrastructure de surveillance est un ensemble de capteurs déployés sur des sources diverses permettant de capter les signaux d'intérêts (chaînes Telegram, forums divers, flux internes, etc.).

2. Définition du signal

L'infrastructure déployée doit limiter le bruit et les faux positifs déjà trop nombreux. La définition du signal est donc essentielle. Il ne doit apparaitre qu'à condition de réunir un certain nombre de sélecteurs (ex : noms de projets, noms de domaines, localisations, adresses IP ou matérielles mentionnées).

3. Standardisation et corrélation en quasi-temps réel

Le système de surveillance remonte une alerte et structure la donnée d'intérêt dans le système d'analyse. Par exemple :

- Une des chaînes Telegram sous surveillance discute d'une action coup de poing sur la ville de Bordeaux. Les mots clés « Bordeaux », « Station », « distribution électrique » déclenchent une alerte.

- Les autres sources sous surveillances (autres chaînes, forums, groupes professionnels, media, etc.) mentionnant l'information remontent les diverses données dans le système d'analyse.

4. Corrélation inter-sources

Le système d'analyse croise les informations avec des bases de données d'Indicateurs de Compromissions divers (accès divulgués, fuites de données), de mentions d'actions prévues, de niveaux de vigilances.

5. Génération d'une alerte

- La menace est caractérisée dans le flux. Une alerte est délivrée au centre d'opération de sécurité pour assurer une mise en œuvre rapide de moyens de contre mesure.

- Une action préventive est menée avant même la publication de la photographie.

Cette démarche en est une de prévention. Elle vise à analyser le flux d'activités pour permettre des actions de contre mesure en amont de la menace. Elle permet donc de détecter les signaux précurseurs, réduire le MTTD (Mean Time To Detection, ou Temps moyen de détection) et de permettre des actions préemptives.

On pourrait comparer ces approches de l'OSINT à la maintenance industrielle. D'une part, on maintient une machine en identifiant la cause source de sa défaillance, d'autre part, on identifie des micro-défaillances annonciatrices d'une maintenance nécessaire. De même que pour la maintenance préventive, la surveillance persistante en OSINT nécessite des connaissances et outils adaptés. La compréhension des processus d'enquêtes, des sources de données pertinentes et des menaces sont essentielles. C'est grâce à cette connaissance que la rédaction d'un bon plan de veille (l'équivalent du plan de maintenance industrielle) est possible.

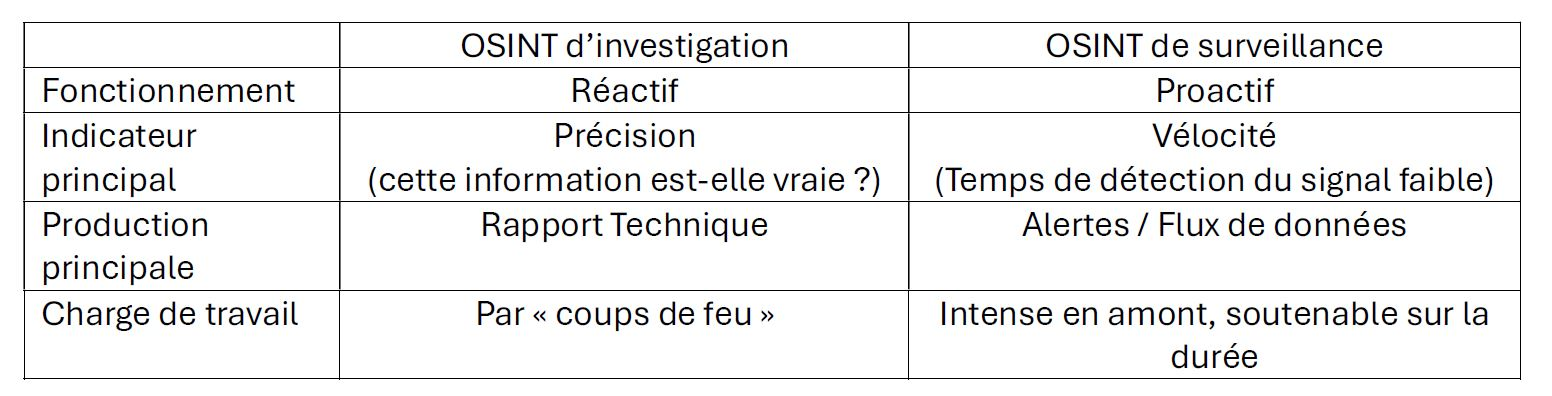

On peut en somme résumer cela sous le tableau comparatif suivant :

Conclusion

Investiguer et surveiller sont les deux faces d'une même pièce. L'investigation offre le "Qui" et le "Pourquoi", tandis que la surveillance apporte le "Quoi" et le "Quand".

Ces réponses sont clés pour maîtriser la menace, et pour les organisations européennes, l'enjeu est désormais double. D'une part, répondre aux exigences de la directive NIS2, qui impose des délais de notification d'incidents extrêmement courts (24h pour l'alerte initiale). D'autre part, assurer la pérennité opérationnelle. Trop de services de sécurité reposent aujourd'hui encore sur un "Script Hero" : un analyste ou un expert technique talentueux qui maintient seul des scripts de collecte artisanaux. Mais la résilience d'un CERT, d'un centre d'enquête, d'un Fusion Center ou d'un SOC ne peut dépendre des congés ou du départ en retraite d'un seul expert.

Passer d'une approche artisanale à une infrastructure de monitoring industrielle, c'est transformer le renseignement en un système pérenne, garantissant une protection constante, même au cœur de la tempête.